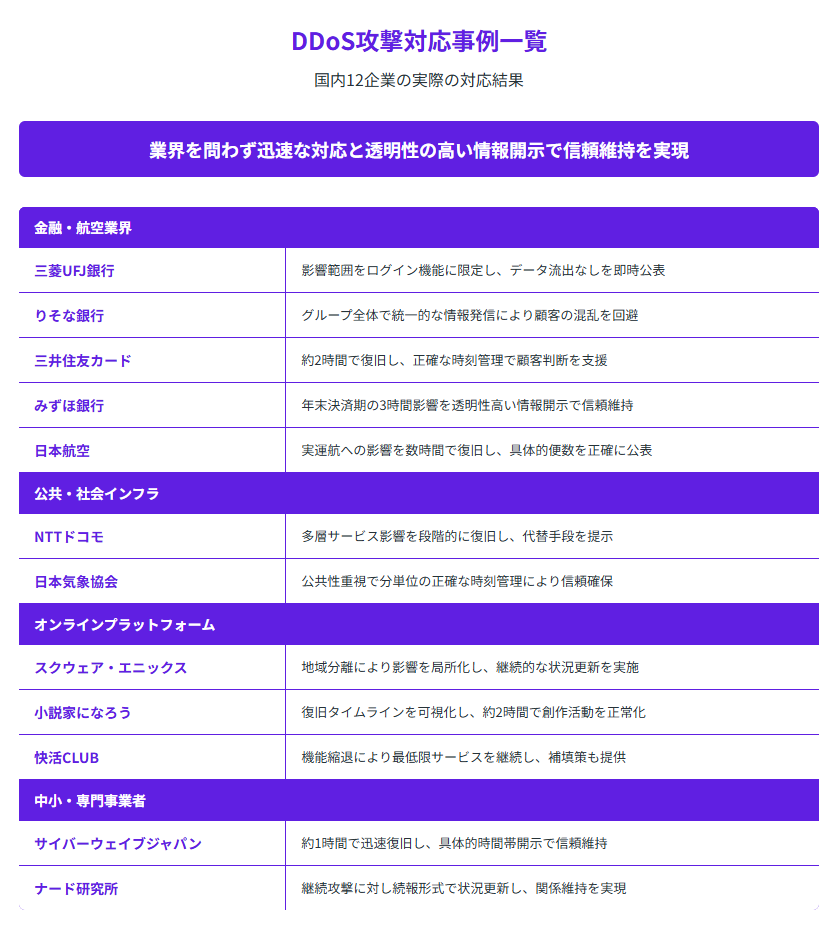

近年、日本国内でDDoS攻撃(大量のデータを送りつけてサーバーを麻痺させる攻撃)による被害が相次いでいます。2024年末から2025年初頭にかけて、金融機関から公共サービス、ゲームプラットフォームまで幅広い業界が標的となりました。

本記事では、公式発表された国内のDDoS攻撃事例12選を業界別に整理し、各企業がどのような対応策を講じて復旧を図ったかを詳しく解説します。これらの実例から、効果的な対策や顧客対応のポイントを学ぶことができるでしょう。

- 復旧時間の差は事前準備で決まる(1時間vs半日) 2024年末〜2025年初頭の事例では、事前にDDoS対策サービスを契約していた企業は1時間で復旧、準備がなかった企業は半日を要した。平時の準備が明暗を分ける。

- 透明性の高い情報開示が顧客の信頼維持の鍵 JAL・三菱UFJ等の成功事例に共通するのは、攻撃開始・復旧時刻の分単位での公表と「顧客データ流出なし」の即座の明示。情報開示の質が顧客離れを防ぐ。

- 段階的対策が現実的(月額10万円〜から開始可能) 第一段階は基本監視(月額10〜30万円・導入1〜2ヶ月)、第二段階はクラウド型防御(月額30〜100万円)。オンライン売上比率50%超なら第二段階まで必須投資。

規制産業(金融・航空)で業務影響を最小化した事例

金融機関や航空会社など、規制が厳しく社会的責任の重い業界における対応事例をご紹介します。これらの企業は迅速な復旧とともに、顧客への透明性の高い情報開示で信頼維持を図りました。

- 三菱UFJ銀行がオンラインバンキングの影響を限定化した事例

- りそな銀行がグループ横断で信頼維持を図った事例

- 三井住友カードが短時間復旧で透明性を確保した事例

- みずほ銀行が年末決済期に迅速対応した事例

- 日本航空が運航影響を最小化した事例

三菱UFJ銀行がオンラインバンキングの影響を限定化した事例

三菱UFJダイレクト、DDoS攻撃で大規模障害発生 ~ネットバンキングの安全性と今後の対策 – イノベトピア

| 項目 | 内容 |

|---|---|

| 企業名 | 三菱UFJ銀行 |

| 業界 | 金融(銀行業) |

| ビフォー | 2024年12月26日15時頃まで通常稼働し、個人向け「三菱UFJダイレクト」や法人向け「BizSTATION」等は安定提供 |

| アフター | 外部からの不正な大量データ送付による不具合発生後、顧客データ流出・ウイルス被害なしと公表し復旧 |

三菱UFJ銀行の事例では、年末の繁忙期という最も重要なタイミングでDDoS攻撃を受けましたが、被害を最小限に抑える対応が注目されます。攻撃により生体認証などのログイン機能が不安定になったものの、同行は影響範囲をログイン機能に限定することに成功。

最も重要な点は、顧客データの流出やウイルス被害がなかったことを即座に公表し、顧客の不安を軽減したことです。また、個人向けサービスと法人向けサービスの両方で同時に対策を実施し、全てのチャネルで一貫した対応を取りました。

外部からの大量データ送付という攻撃の性質を明確に説明することで、銀行側に問題がないことを示し、透明性の高い情報開示を実現しています。

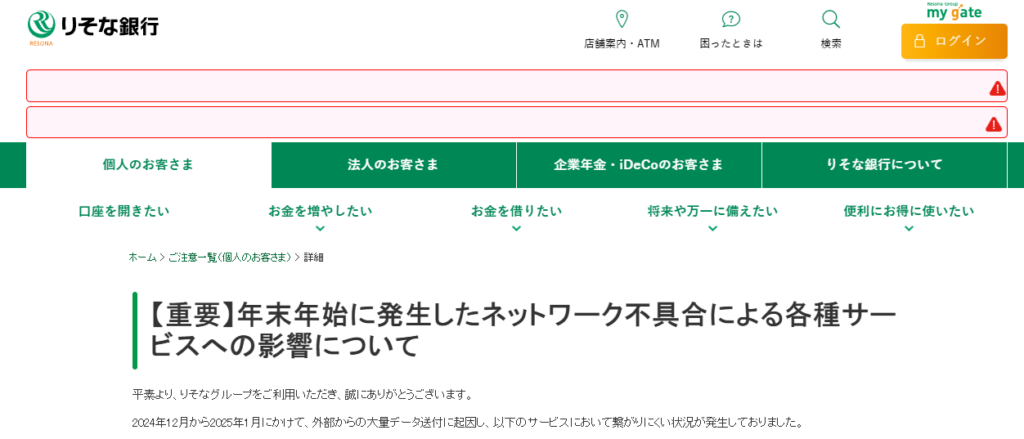

りそな銀行がグループ横断で信頼維持を図った事例

【重要】年末年始に発生したネットワーク不具合による各種サービスへの影響について|ご注意(個人のお客様)|りそな銀行

| 項目 | 内容 |

|---|---|

| 企業名 | りそな銀行(りそなグループ) |

| 業界 | 金融(銀行・グループITサービス) |

| ビフォー | 年末年始期間、インターネットバンキング「マイゲート」「りそなグループアプリ」等は通常稼働 |

| アフター | 2024年12月〜2025年1月にかけ外部からの大量データ送付に起因する繋がりにくさが発生後、現在は安定稼働 |

りそな銀行の対応で特筆すべきは、グループ全体での統一的な情報発信です。複数のサービスが同時に影響を受けた際、個別に対応するのではなく、グループ全体として一つの包括的な告知を行うことで、顧客の混乱を避けました。

攻撃の原因となった「外部からの大量データ送付」を明確に説明し、これが外部要因であることを強調。さらに、最も重要な顧客データの流出やウイルス被害がないことを明示することで、金融機関としての信頼性を維持しています。

年末年始という金融機関にとって重要な時期での対応として、継続的な監視体制と迅速な復旧対応が評価される事例となりました。

三井住友カードが短時間復旧で透明性を確保した事例

三井住友カード、「Vpass」アプリで一時アクセス障害…サイバー攻撃の可能性含め調査 : 読売新聞

| 項目 | 内容 |

|---|---|

| 企業名 | 三井住友カード(Vpass) |

| 業界 | クレジットカード(金融サービス) |

| ビフォー | 2025年1月6日7:03以前 Vpass(Web/アプリ)は通常稼働 |

| アフター | 2025年1月6日7:03〜9:15頃 Vpassアクセスしづらい事象→復旧 |

三井住友カードの事例は、短時間での復旧と精密な時刻管理が際立っています。障害発生から復旧まで約2時間12分という比較的短い時間で問題を解決し、その開始時刻と終了時刻を分単位で正確に公表しました。

これにより顧客は影響を受けた正確な時間帯を把握でき、自身の取引に影響があったかどうかを判断することが可能になっています。Webサイトとアプリの両方のチャネルで同時に告知を行い、カスタマーサポートへの問い合わせ集中を避ける配慮も見られます。

キャッシュレス決済が普及する中で、カード会員向けオンラインサービスの可用性確保は極めて重要であり、迅速な対応により顧客体験への影響を最小限に抑えた好例です。

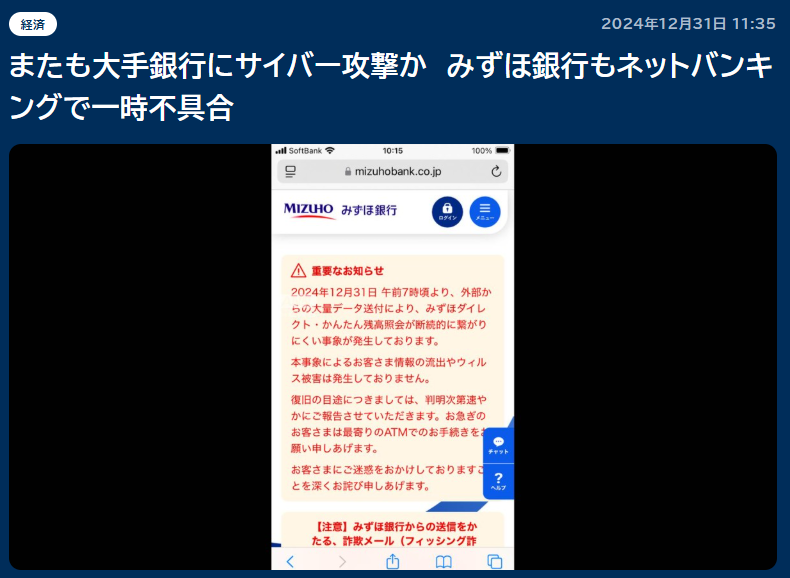

みずほ銀行が年末決済期に迅速対応した事例

またも大手銀行にサイバー攻撃か みずほ銀行もネットバンキングで一時不具合

| 項目 | 内容 |

|---|---|

| 企業名 | みずほ銀行 |

| 業界 | 金融(銀行業) |

| ビフォー | 年末年始繁忙期、個人向け「みずほダイレクト」等オンラインバンキングは通常稼働 |

| アフター | 2024年12月31日午前7時頃〜10時頃まで外部からの大量データ送付により断続的につながりにくい状態が発生し、復旧 |

みずほ銀行の事例は、年末という最も重要な決済時期での対応として注目されます。12月31日という年末決済の締切日に約3時間のサービス影響が発生したものの、攻撃の原因を「外部からの大量データ送付」として明確に特定し、顧客データの流出やウイルス被害がないことを迅速に公表しました。

特に評価される点は、発生時刻と復旧時刻を明確に示し、顧客が自身の取引への影響を判断できるよう配慮したことです。年末の送金や残高確認が集中する時期の攻撃であったため、顧客への影響は大きかったものの、透明性の高い情報開示により信頼関係の維持を図っています。

他の金融機関でも類似の攻撃が発生していることから、業界全体での連携した対応の重要性も示唆される事例となりました。

日本航空が運航影響を最小化した事例

JALのシステムが復旧 サイバー攻撃受け国内線で75便に遅延:朝日新聞

| 項目 | 内容 |

|---|---|

| 企業名 | 日本航空(JAL) |

| 業界 | 航空(旅客運送)業 |

| ビフォー | 年末ピーク期、国内線・国際線の運航および空港系システムは通常稼働 |

| アフター | 2024年12月26日7:24頃より大量データ送付による不具合が発生し、自動手荷物預け・航空券販売など一部システム停止。午後に復旧し販売再開 |

日本航空の事例は、DDoS攻撃が実際の運航に影響を与えた稀有なケースとして重要です。年末の旅客需要ピーク時に外部からの大量データ送付攻撃を受け、自動手荷物預けシステムや航空券販売システムが停止し、実際に30分以上の遅延が71便、欠航が4便発生しました。

しかし同社の対応で評価されるのは、影響を受けた具体的な便数を正確に公表し、顧客が自身の旅行計画への影響を把握できるよう配慮した点です。さらに、システム停止の原因が外部からの攻撃であることを明確にし、顧客データの流出やウイルス被害がないことを強調することで、安全性に対する信頼を維持しました。

航空業界では運航の安全性と定時性が最重要課題であり、数時間でシステムを復旧させ当日中に販売を再開した迅速な対応が、顧客への影響を最小限に抑える結果となっています。

公共/社会インフラ的サービスで迅速復旧した事例

通信インフラや気象情報など、社会生活に欠かせないサービスを提供する企業の対応事例です。これらのサービスは多くの人々が日常的に利用するため、迅速な復旧と丁寧な状況説明が求められます。

- NTTドコモが多層サービスの段階的復旧を実現した事例

- 日本気象協会が公共性重視の精緻な時刻管理で対応した事例

NTTドコモが多層サービスの段階的復旧を実現した事例

NTTドコモ、DDoS攻撃で複数サービスに障害発生 回復した「d払い」の障害は無関係と公表

| 項目 | 内容 |

|---|---|

| 企業名 | NTTドコモ |

| 業界 | 通信・ポータルサービス |

| ビフォー | 2025年1月2日以前、goo/OCN等各種ポータル・コンテンツサービスは通常提供 |

| アフター | 2025年1月2日午前5:27頃から発生したDDoS攻撃によるネットワーク輻輳に対し復旧対処を行い、同日午後4:10回復 |

NTTドコモの対応は、複数のサービスが同時に影響を受けた際の模範的な対応として注目されます。gooサービス、OCNトップページ、dメニューニュースなど、多岐にわたるポータルサービスがDDoS攻撃により利用しづらくなりましたが、同社は発生時刻から暫定復旧まで約11時間の間、段階的に状況を更新し続けました。

特に評価される点は、影響を受けたサービスを具体的に列挙し、利用者に対してspモードでの接続など代替手段を提示したことです。また、攻撃の原因を「DDoS攻撃によるネットワーク輻輳」と技術的に正確な表現で説明し、利用者の不安を軽減しています。

通信事業者として社会インフラを担う責任から、リアルタイムでの情報更新と透明性の高い状況説明により、顧客との信頼関係を維持した事例といえるでしょう。

日本気象協会が公共性重視の精緻な時刻管理で対応した事例

【お詫び/復旧済】天気予報専門メディア「tenki.jp」がご利用しづらい事象について(2025年01月05日) – 日本気象協会 tenki.jp

| 項目 | 内容 |

|---|---|

| 企業名 | 日本気象協会(tenki.jp) |

| 業界 | 公共気象情報サービス |

| ビフォー | 2025年1月5日以前、tenki.jp(Web/アプリ)は通常稼働 |

| アフター | 2025年1月5日6:54〜14:35にDDoS攻撃によるネットワーク輻輳で利用しづらい事象→復旧 |

日本気象協会の対応は、公共性の高いサービスならではの責任感のある対応が際立っています。天気予報という日常生活に欠かせない情報を提供するサービスが約7時間40分にわたって利用しづらくなったものの、発生時刻(6:54)から復旧時刻(14:35)まで分単位で正確に記録し、利用者に対して精緻な情報を提供しました。

年始という外出や旅行の計画を立てる重要な時期に、気象情報へのアクセスが困難になったことの社会的影響は大きかったと考えられます。

しかし同協会は、攻撃の原因を「DDoS攻撃によるネットワーク輻輳」として明確に説明し、外部要因であることを強調。Webサイトとアプリの両方が影響を受けたことも明示し、利用者が状況を正確に把握できるよう配慮しています。

公共的な情報サービスとしての責任を果たすため、迅速な復旧と詳細な状況説明を両立させた模範的な対応事例です。

■少しでもAI・システム開発やPoCに興味があれば、まずはお気軽にご相談ください。目的・課題を伺ったうえで、弊社から手堅く進める方法・お見積りをお伝えさせていただきます。

AIシステム開発サービスのお問い合わせはこちら>>

AIシステム開発サービス概要資料のダウンロードはこちら>>

AIシステム開発サービスの詳細はこちら>>

AIシステム受託開発

相談だけで発注しなくても構いません。

オンラインプラットフォーム(ゲーム/投稿/会員サービス)でユーザー体験を維持した事例

ゲームや投稿サイト、会員サービスなど、ユーザーエンゲージメントが重要なプラットフォームでの対応事例です。これらのサービスでは、攻撃中でもユーザー体験をできる限り維持することが求められます。

- スクウェア・エニックスがリージョン分離で影響を局所化した事例

- 小説家になろうグループが復旧タイムラインを可視化した事例

- 快活CLUBが機能縮退で継続提供を実現した事例

スクウェア・エニックスがリージョン分離で影響を局所化した事例

スクエニ、FF14で大規模DDoS攻撃被害 日本含む複数国で通信障害にプレイヤーも影響 – 株式会社アクト

| 項目 | 内容 |

|---|---|

| 企業名 | スクウェア・エニックス(ファイナルファンタジーXIV) |

| 業界 | オンラインゲーム |

| ビフォー | 北米データセンター利用者が通常プレイ可能 |

| アフター | DDoS攻撃により北米DCへの接続断・ログインしづらさ等が発生。対策実施中と通知 |

スクウェア・エニックスのファイナルファンタジーXIVにおける対応は、グローバルサービスの地域分離対応として参考になります。

北米データセンターに対するDDoS攻撃により、該当地域のプレイヤーがログインできない、または接続が切断される問題が発生しましたが、他の地域(日本、ヨーロッパ等)のデータセンターへの影響を最小限に抑えることに成功しています。

オンラインゲームの特性上、サービス停止は直接的な収益損失とプレイヤーの離脱につながるため、影響範囲の限定は極めて重要でした。同社は攻撃の継続中であっても、フォーラムを通じて段階的に状況を更新し、「攻撃手法を確認しつつ対策中」という透明性のある進捗共有を実施。

プレイヤーに対して具体的な影響内容(ログイン障害、接続切断)を明示し、不明確な状況による不安を軽減する配慮も見られます。データセンター単位での分離により他リージョンへの波及を防いだ技術的対応と、継続的なコミュニケーションを両立させた事例として評価できるでしょう。

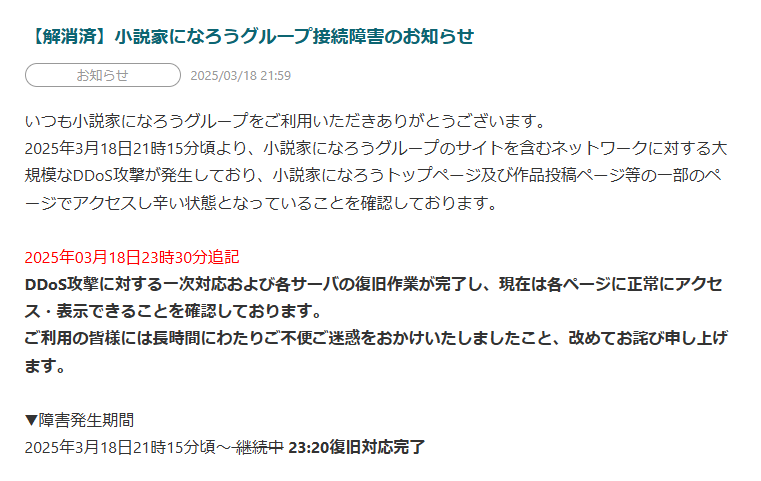

小説家になろうグループが復旧タイムラインを可視化した事例

【解消済】小説家になろうグループ接続障害のお知らせ | 小説家になろうグループ公式ブログ

| 項目 | 内容 |

|---|---|

| 企業名 | ヒナプロジェクト(小説家になろうグループ) |

| 業界 | オンライン投稿プラットフォーム |

| ビフォー | トップページ・作品投稿ページ等が通常表示 |

| アフター | 大規模DDoS攻撃でページ表示遅延/不可。約2時間で一次復旧 |

小説家になろうグループの対応は、ユーザー生成コンテンツプラットフォームならではの配慮が光ります。作品の投稿や閲覧というクリエイティブな活動が中断されることの影響を最小限に抑えるため、発生時刻(21:15)から復旧時刻(23:20)まで約2時間という比較的短時間での復旧を実現しました。

特に注目されるのは、復旧までのタイムラインを逐次追記し、利用者が状況の進展を把握できるよう可視化したことです。攻撃の種別を「大規模DDoS」として明示することで、サイト側の技術的問題ではないことを明確にし、ユーザーの不安を軽減しています。

投稿プラットフォームでは、執筆や閲覧の機会損失がユーザーの創作意欲や読書体験に直接影響するため、迅速な復旧と詳細な状況説明により、コミュニティとの信頼関係を維持することに成功した事例です。復旧後は「解消済」ラベルで継続監視状態を明示し、再発への備えも示しています。

快活CLUBが機能縮退で継続提供を実現した事例

快活CLUB|不正アクセスの発生及び個人情報漏えいの可能性に関するお知らせとお問い合わせ|インフォメーション

| 項目 | 内容 |

|---|---|

| 企業名 | 株式会社快活フロンティア(快活CLUB) |

| 業界 | シェアリングスペース / アミューズメント |

| ビフォー | アプリが通常の各種機能(クーポン等)を提供 |

| アフター | DDoS攻撃によりネットワーク障害発生、アプリ機能を「会員証表示」のみに制限 |

快活CLUBの対応は、攻撃中でもサービス継続を図る機能縮退運用の好例として注目されます。DDoS攻撃によりアプリの多機能サービスが影響を受けた際、すべての機能を停止するのではなく、最も重要な「会員証表示」機能のみに絞って提供を継続しました。

これにより店舗利用者は最低限のサービスを受けることができ、完全なサービス停止による顧客離れを避けることができています。同社は攻撃の影響を受けた機能について、クーポンの有効期限延長などの補填策を公表し、顧客への配慮を示しました。

プレスリリースとFAQの両方で影響範囲と対応策を多層的に周知し、カスタマーサポートへの問い合わせ集中を分散させる工夫も見られます。また、個人情報漏洩の可能性についても並行して調査・報告を行い、セキュリティインシデント全般への包括的な対応姿勢を示しています。

実店舗とデジタルサービスの両方を展開する企業として、最低限の機能は維持しながら顧客体験への影響を抑えた対応といえるでしょう。

中小・ホスティング事業者で攻撃を可視化し復旧した事例

中小企業やホスティング事業者における対応事例です。大企業と比較してリソースが限られる中でも、効果的な対策と顧客への適切な情報提供により信頼維持を図った事例を紹介します。

- サイバーウェイブジャパンが短時間復旧で時間帯を明示した事例

- 株式会社ナード研究所が継続攻撃に対し状況更新で対応した事例

サイバーウェイブジャパンが短時間復旧で時間帯を明示した事例

7/3 クラウドサービス障害発生/復旧のお知らせ – 株式会社サイバーウェイブジャパン(CWJ)

| 項目 | 内容 |

|---|---|

| 企業名 | サイバーウェイブジャパン |

| 業界 | クラウドインフラ / ホスティング |

| ビフォー | クラウドサービスが通常稼働 |

| アフター | DDoS攻撃により利用しづらい状態(約1時間13分)。ブロック処置で復旧 |

サイバーウェイブジャパンの対応は、中小クラウド事業者における迅速対応の模範例として評価されます。DDoS攻撃によりクラウドサービス全般が低速化した際、21:43から22:56までの約1時間13分という短時間で復旧を実現しました。

中小事業者では大手企業と比較してセキュリティ投資やインシデント対応体制に制約がある中、事業継続性確保のための攻撃トラフィック検知・遮断体制の即応性を発揮したことは特筆すべきです。

顧客への情報提供においても、発生から復旧まで具体的な時間帯を明示し、対応策として「ブロック等」の処置を実施したことを公表。これにより再発防止への取り組み姿勢を示し、顧客の信頼維持を図っています。影響範囲を「クラウドサービス全般」と限定的に記述することで、顧客が自身のサービスへの影響を判断しやすくする配慮も見られます。

リソースに制約がある中小事業者でも、適切な技術対策と透明性の高い情報開示により、顧客との信頼関係を維持できることを示した事例です。

株式会社ナード研究所が継続攻撃に対し状況更新で対応した事例

DDoS攻撃の事例から学ぶ最新トレンド 攻撃を受けたときに企業が取るべき対応と対策|be CONNECTED.|法人のお客さま|KDDI株式会社

| 項目 | 内容 |

|---|---|

| 企業名 | 株式会社ナード研究所 |

| 業界 | 化学関連(教育・研究支援サービス) |

| ビフォー | ホームページ・メール送受信が正常 |

| アフター | DDoS攻撃によりアクセス・メール送受信がしづらい状況が継続。対策中 |

株式会社ナード研究所の事例は、継続的なDDoS攻撃に対する中堅企業の対応として参考になります。2025年6月26日より継続している攻撃により、ホームページへのアクセスとメール送受信が断続的に不安定な状態が続いていますが、同社は「続報」形式で状況を継続的に更新し、顧客とのコミュニケーションを維持しています。

研究支援事業では、顧客や研究機関との情報連携インフラ(Webサイトとメール)の可用性が販路維持に直結するため、代替連絡手段の検討を促すなど、実用的な配慮を示しました。攻撃が長期化する中でも、顧客情報の流出がないことなど、リスクの境界を明確に示すことで、必要以上の不安を避ける工夫も見られます。

完全復旧まで時間を要する場合でも、定期的な状況更新と透明性の高い情報開示により、顧客との信頼関係を維持することの重要性を示している事例です。中小企業では技術的リソースに限界がある中、継続的なコミュニケーションによる関係維持が効果的な対策となることを示唆しています。

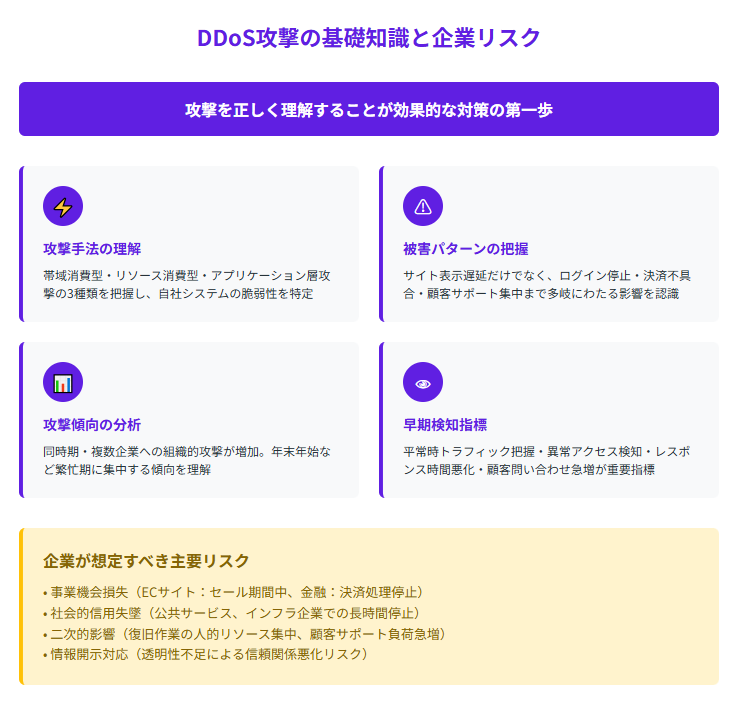

DDoS攻撃について企業が知るべき基礎地域・リスク

DDoS攻撃について正しく理解することは、効果的な対策を講じる第一歩となります。ここでは攻撃の仕組みから、企業が直面する具体的なリスクまでを解説します。

まずは攻撃手法の種類と特徴を把握する

DDoS攻撃(Distributed Denial of Service攻撃)とは、複数のコンピューターから同時に大量のデータを送りつけて、Webサイトやサーバーを機能停止に追い込む攻撃手法です。今回の事例で見られた「外部からの大量データ送付」も、この典型的なパターンに該当します。

主な攻撃手法として、ネットワーク層を狙う「帯域消費型攻撃」、サーバーのリソースを枯渇させる「リソース消費型攻撃」、アプリケーションの脆弱性を突く「アプリケーション層攻撃」の3種類があります。特に近年は、正常なアクセスに見せかけながらサーバーに負荷をかけるアプリケーション層攻撃が増加しており、従来の対策では検知が困難なケースも報告されています。

実際、内閣サイバーセキュリティセンター(NISC)が2025年2月に発表した注意喚起では、アプリケーション層を標的とした攻撃が増加傾向にあり、通常のトラフィックと見分けがつきにくいため、専用の対策装置やサービスの導入が推奨されています。

出典:内閣サイバーセキュリティセンター「DDoS攻撃への対策について(注意喚起)」/内閣サイバーセキュリティセンター(NISC)/2025年

当社がトラフィック分析を行った経験では、まず帯域消費型攻撃への対策から始めるのが現実的です。アプリケーション層攻撃は確かに増加していますが、検知には高度な解析が必要で初期投資も大きくなります。むしろ「まず帯域消費型に対応し、通常トラフィックのベースラインを把握してからアプリケーション層対策に進む」という段階的アプローチを推奨します。実際、当社が関わった案件でも、この順序で進めたことで投資対効果を最大化できたケースが多いです。

株式会社ニューラルオプト 営業部部長 / DX事業部部長

古谷優輝

東京農工大学大学院 工学府 応用化学専攻 修士課程を修了後、外資系自動車会社にてエンジニアとして自動運転のAI開発などに従事。その後ニューラルオプトに参画し、クライアントのAI開発やSEOツールの開発、RAGなどベクトル検索を活用した検索エンジン開発なども行っています。

企業に発生する典型的な被害状況を知る

今回の事例分析から、DDoS攻撃による被害は業界や企業規模に関わらず発生していることが明らかになりました。金融機関では数時間のオンラインバンキング停止により顧客の決済業務に影響が及び、航空会社では実際の遅延・欠航が発生しています。

被害の範囲は単なるWebサイトの表示遅延にとどまらず、ログイン機能の停止、決済システムの不具合、顧客サポートへの問い合わせ集中など多岐にわたります。

総務省の令和6年版情報通信白書によれば、サイバーセキュリティに関する問題が引き起こす経済的損失は企業規模を問わず深刻化しており、DDoS攻撃による業務停止は直接的な売上損失だけでなく、ブランド価値の毀損や顧客離れといった長期的な影響をもたらすことが指摘されています。

出典:令和6年版 情報通信白書「第10節(2)サイバーセキュリティに関する問題が引き起こす経済的損失」/総務省/2024年

当社の開発経験から見ると、復旧時間の差は「事前準備の有無」で決まります。1時間で復旧できた企業は事前にDDoS対策サービスを契約済みで自動切り替えが機能していたケースが多く、半日かかった企業は攻撃を受けてから対策を検討し始めたケースです。特に金融・航空などの規制産業では、平時から複数の通信経路を確保し、攻撃時の切り替え手順を定期的に訓練していることが迅速な復旧につながっています。中小企業でも、クラウド型のDDoS対策サービス(月額数万円〜)を事前契約しておくだけで、復旧時間を大幅に短縮できるケースが多いです。

株式会社ニューラルオプト 営業部部長 / DX事業部部長

古谷優輝

東京農工大学大学院 工学府 応用化学専攻 修士課程を修了後、外資系自動車会社にてエンジニアとして自動運転のAI開発などに従事。その後ニューラルオプトに参画し、クライアントのAI開発やSEOツールの開発、RAGなどベクトル検索を活用した検索エンジン開発なども行っています。

国内で増加傾向にある攻撃パターンを理解する

2024年末から2025年初頭にかけての攻撃では、複数の企業が同時期に被害を受けるという特徴が見られました。これは組織的な攻撃活動の可能性を示唆しており、単発的な攻撃ではなく計画的なサイバー攻撃キャンペーンの一環と考えられます。

攻撃対象も従来のWebサイトだけでなく、オンラインバンキング、モバイルアプリ、ゲームサーバーなど、デジタルサービス全般に拡大しています。

トレンドマイクロの調査によれば、2024年末からの一連のDDoS攻撃では、MiraiとBashliteに由来するマルウェアで構成された大規模IoTボットネットが活用されており、セキュリティが脆弱なIoT機器が攻撃の踏み台として悪用されている実態が明らかになっています。

出典:「2024年末からのDDoS攻撃被害と関連性が疑われるIoTボットネットの大規模な活動を観測」/トレンドマイクロ株式会社/2025年

特にクラウドサービスやSaaS(Software as a Service)を利用している企業では、サービス提供者側への攻撃が自社業務に間接的な影響を与える「サプライチェーン攻撃」のリスクも高まっている状況です。

早期発見のための検知指標を学ぶ

DDoS攻撃の早期発見には、平常時のトラフィック状況を把握しておくことが重要です。今回の事例では、多くの企業が攻撃開始時刻を正確に記録しており、これは適切な監視体制が機能していたことを示しています。

内閣サイバーセキュリティセンターの注意喚起でも、平常時からのトラフィック監視と監視記録の保存が推奨されており、「平常時のトラフィック状況を知っておくことで、異常なトラフィックを早期に発見できる」と明記されています。

出典:内閣サイバーセキュリティセンター「DDoS攻撃への対策について(注意喚起)」/内閣サイバーセキュリティセンター(NISC)/2025年

具体的な検知指標として、通常の数倍から数十倍のアクセス数増加、レスポンス時間の急激な悪化、特定のIPアドレスからの異常なアクセス集中、エラーログの急増などが挙げられます。また、顧客からの「サイトにアクセスできない」という問い合わせが急増することも、攻撃発生の重要な兆候となります。

監視ツールによる自動検知と、人的な状況確認を組み合わせた多層的な検知体制の構築が効果的になります。

ただし現実問題として、従業員50名以下の企業が自前で24時間監視体制を構築するのは困難です。当社が関わったプロジェクトでは、「初期段階は外部の監視サービス(月額10〜30万円程度)を活用し、トラフィックデータを2〜3ヶ月蓄積する」という進め方が効果的でした。この期間で自社の正常なトラフィックパターンを把握できれば、その後はAI技術を活用した異常検知ツール(オープンソースも含む)で自動化の範囲を広げられます。「最初から完璧な体制」ではなく「データを貯めながら段階的に自動化」という現実的なアプローチを推奨します。

株式会社ニューラルオプト 営業部部長 / DX事業部部長

古谷優輝

東京農工大学大学院 工学府 応用化学専攻 修士課程を修了後、外資系自動車会社にてエンジニアとして自動運転のAI開発などに従事。その後ニューラルオプトに参画し、クライアントのAI開発やSEOツールの開発、RAGなどベクトル検索を活用した検索エンジン開発なども行っています。

想定すべきリスクシナリオを整理する

企業がDDoS攻撃に備える際は、自社の事業特性に応じたリスクシナリオを整理することが重要です。ECサイトを運営する企業では、セール期間中の攻撃により機会損失が発生するリスク、金融機関では決済処理の停止により社会的信用が失墜するリスクなど、業界特有の影響を考慮する必要があります。

また、攻撃の直接的影響だけでなく、復旧作業に伴う人的リソースの集中、顧客サポートへの問い合わせ急増、メディア対応の必要性など、二次的な影響も含めて検討しておくことが重要です。

今回の事例で見られたように、透明性の高い情報開示により顧客との信頼関係を維持できた企業もあれば、対応の遅れや情報不足により信用失墜のリスクを抱えた企業もありました。

事前にリスクシナリオを整理し、対応計画を策定することで、実際の攻撃時により効果的な対応が可能になります。

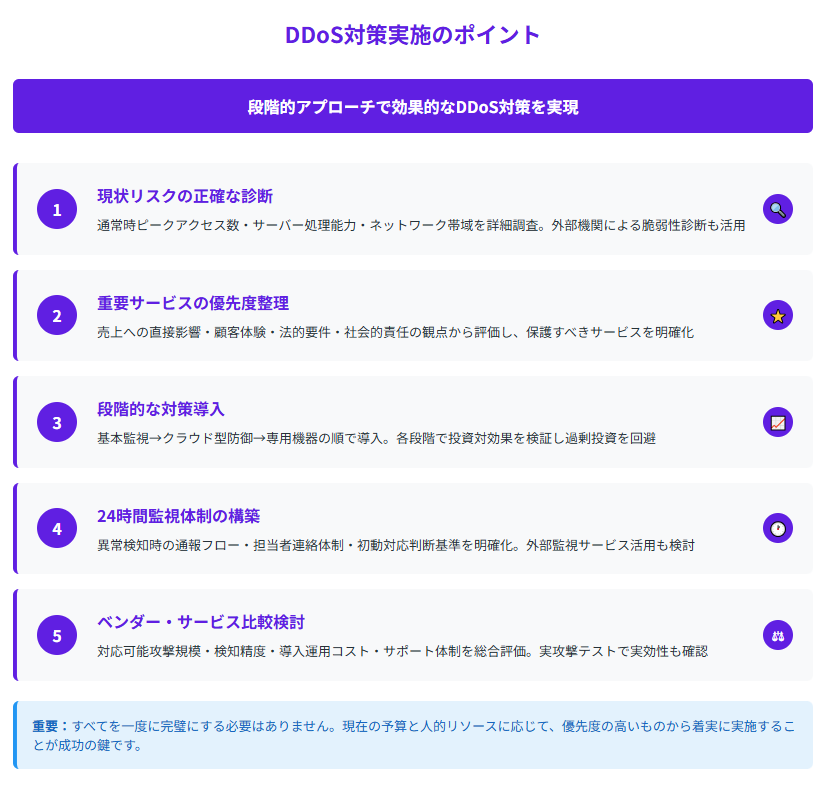

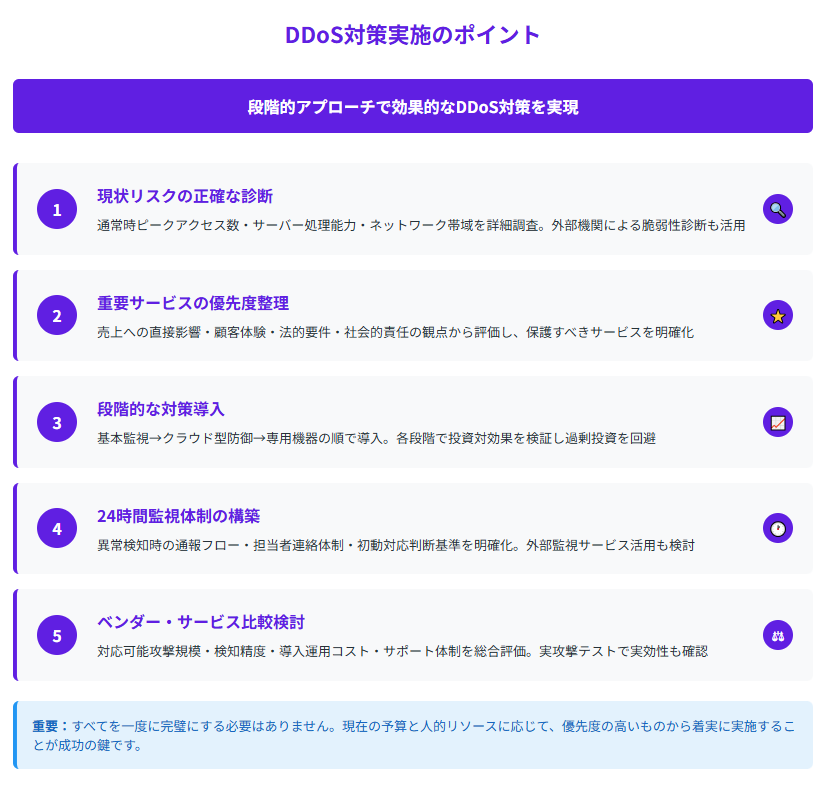

DDoS対策を実施するポイント

効果的なDDoS対策を実施するには、計画的なアプローチが重要です。ここでは対策を進める際の具体的なステップと、各段階で重視すべきポイントを解説します。

現状のセキュリティリスクを正確に診断する

DDoS対策の第一歩は、自社の現状を正確に把握することです。今回の事例を見ると、攻撃を受けた企業の多くは事前に脆弱性を認識していなかった可能性があります。まずは自社のWebサイトやオンラインサービスがどの程度のアクセス負荷に耐えられるか、現在の回線容量やサーバー性能を詳細に調査する必要があります。

具体的には、通常時のピークアクセス数の把握、サーバーの処理能力測定、ネットワーク帯域の使用状況分析などを実施します。また、既存のセキュリティ対策(ファイアウォール、IPS等)がDDoS攻撃にどの程度有効かも検証が必要です。

外部の専門機関による脆弱性診断を活用することで、客観的な現状評価を得ることができるでしょう。

事業継続に重要なサービスを明確に洗い出す

限られた予算の中で効果的な対策を実施するには、保護すべきサービスの優先順位を明確にすることが重要です。今回の事例では、金融機関のオンラインバンキングや航空会社の予約システムなど、事業の根幹となるサービスが攻撃対象となりました。

各サービスの重要度を、売上への直接的影響、顧客体験への影響、法的要件、社会的責任などの観点から評価します。例えば、ECサイトであれば決済機能、金融機関であればオンラインバンキング、製造業であれば受発注システムなど、停止時の事業影響が最も大きいサービスを特定しておきましょう。

これらの重要サービスから優先的に対策を講じることで、限られたリソースを効率的に活用できます。

予算と優先度に応じて段階的に対策を導入する

DDoS対策は一度に完璧な体制を構築するのではなく、段階的な導入が現実的です。今回の事例でも、企業規模や業界により対策レベルに差があることが見て取れます。

第一段階として、基本的な監視体制とアクセス制限機能の導入、第二段階でクラウド型DDoS防御サービスの利用、第三段階で専用機器の導入や冗長化構成の実現といった段階的アプローチが効果的です。

IT調査会社ITRの調査によれば、DDoS攻撃の悪質化と多様化により、DDoS攻撃対策市場の売上金額は2026年度に91.5億円に達すると予測されており、企業のDDoS対策への投資意欲が高まっていることが示されています。

出典: 「サイバー・セキュリティ対策市場2023」/株式会社アイ・ティ・アール(ITR)/2023年

各段階で投資対効果を検証し、次の段階への移行を判断することで、過剰投資を避けながら着実にセキュリティレベルを向上させることができます。

当社の経験では、第一段階(基本的な監視とアクセス制限)で月額10〜30万円・導入期間1〜2ヶ月、第二段階(クラウド型DDoS防御サービス)で月額30〜100万円・導入期間2〜3ヶ月、第三段階(専用機器導入)で初期費用500万円〜・導入期間3〜6ヶ月というのが相場感です。ただし重要なのは「月間売上の何%がオンライン経由か」という視点。オンライン売上比率が50%を超える企業なら第二段階までは必須投資、10%未満なら第一段階で様子を見るという判断が現実的です。過去の案件で「売上比率を無視した過剰投資」により費用対効果が合わなかったケースもあったため、自社のビジネスモデルに応じた段階選択が重要です。

株式会社ニューラルオプト 営業部部長 / DX事業部部長

古谷優輝

東京農工大学大学院 工学府 応用化学専攻 修士課程を修了後、外資系自動車会社にてエンジニアとして自動運転のAI開発などに従事。その後ニューラルオプトに参画し、クライアントのAI開発やSEOツールの開発、RAGなどベクトル検索を活用した検索エンジン開発なども行っています。

24時間365日の監視・通報体制を構築する

今回の事例では、多くの企業が攻撃開始時刻を正確に把握し、迅速な対応を実現していました。これは適切な監視体制があったことを示しています。DDoS攻撃は時間を問わず発生するため、24時間365日の監視体制は必須要件となります。

自社でのSOC(セキュリティオペレーションセンター)構築が困難な場合は、外部の監視サービスを活用することも有効です。重要なのは、異常検知時の通報フローを明確にし、担当者への迅速な連絡体制を整備すること。

初動対応の判断基準やエスカレーション手順を事前に定めておくことで、深夜や休日でも適切な対応が可能になります。

ただし中小企業の場合、「24時間365日の自社監視」は人的にも予算的にも非現実的なケースが多いです。当社が関わった従業員100名以下の企業では、「平日9-18時は自社で監視、それ以外は外部サービスに委託」という分担方式が効果的でした。具体的には、夜間・休日の異常検知をSIEMやクラウド監視サービスに任せ、アラートが上がった時だけ担当者に通知する仕組みです。これなら月額20〜50万円程度で24時間カバーが可能になります。完全内製にこだわるより、「自社は判断と対応、監視は外部」という役割分担が現実的な選択肢だと考えています。

株式会社ニューラルオプト 営業部部長 / DX事業部部長

古谷優輝

東京農工大学大学院 工学府 応用化学専攻 修士課程を修了後、外資系自動車会社にてエンジニアとして自動運転のAI開発などに従事。その後ニューラルオプトに参画し、クライアントのAI開発やSEOツールの開発、RAGなどベクトル検索を活用した検索エンジン開発なども行っています。

複数のベンダーやサービスを比較検討する

DDoS対策ソリューションは多様な選択肢があり、企業の要件に最適な組み合わせを選択することが重要です。今回の事例でも、企業により復旧時間に差があったことから、対策の品質や効果に違いがあったと推測されます。

クラウド型サービス、オンプレミス機器、ISP(インターネットサービスプロバイダー)提供サービスなど、それぞれに特徴があります。検討時は、対応可能な攻撃規模、検知・防御の精度、導入・運用コスト、サポート体制などを総合的に評価しましょう。実際の攻撃を想定したテストや、参考事例の確認により、実効性を検証することも重要です。

複数の選択肢を比較することで、自社に最適なソリューションを選択できるでしょう。

DDoS対策ならニューラルオプト

DDoS攻撃対策では、技術的な解決策だけでなく、企業の課題を根本から解決するアプローチが重要です。合同会社ニューラルオプトは、世界的生成AIであるChatGPTの開発に携わるAI開発企業として、単なるシステム開発にとどまらず、課題解決コンサルティングから始まる総合的な支援を提供しています。

当社の最大の特徴は「失敗リスクを最小化する」をコンセプトとした課題起点でのソリューション提案です。DDoS対策においても、現状のリスク診断から始まり、段階的な対策導入、組織への定着支援、運用改善まで一貫してサポート。

データサイエンスの知見を活かしたトラフィック分析やAI技術を活用した異常検知など、先進的なアプローチも可能です。ECサイト「eBay」の価格自動設定AIシステムや手書き文字のAI認識システムなど、豊富な開発実績により、お客様の事業特性に最適化された対策を提案いたします。